Die Sicherheit von Computern und Smartphones wird ständig verbessert. Obwohl die heutigen Technologien relativ sicher sind und Apple in den meisten Fällen versucht, Sicherheitslücken sofort zu beheben, kann dennoch nicht garantiert werden, dass Ihr Gerät nicht gehackt wird. Angreifer können dazu verschiedene Methoden anwenden, meist verlassen sie sich dabei auf die Unaufmerksamkeit und Unwissenheit der Benutzer. Doch nun hat sich die US-Regierungsbehörde National Cyber Security Center (NCSC) Gehör verschafft, vor möglichen Risiken gewarnt und 10 praktische Tipps zur Vermeidung dieser Probleme veröffentlicht. Schauen wir sie uns also gemeinsam an.

Es könnte sein interessiert dich

Aktualisieren Sie Betriebssystem und Anwendungen

Wie bereits in der Einleitung erwähnt, versucht (nicht nur) Apple, alle bekannten Sicherheitslücken zeitnah durch Updates zu schließen. Unter diesem Gesichtspunkt ist klar, dass es zur Erreichung maximaler Sicherheit notwendig ist, dass Sie immer über das aktuellste Betriebssystem verfügen, das nahezu den größten Schutz vor den genannten Fehlern gewährleistet, die andernfalls ausgenutzt werden könnten zum Wohle der Angreifer. Bei einem iPhone oder iPad können Sie das System über Einstellungen > Allgemein > Software-Update aktualisieren.

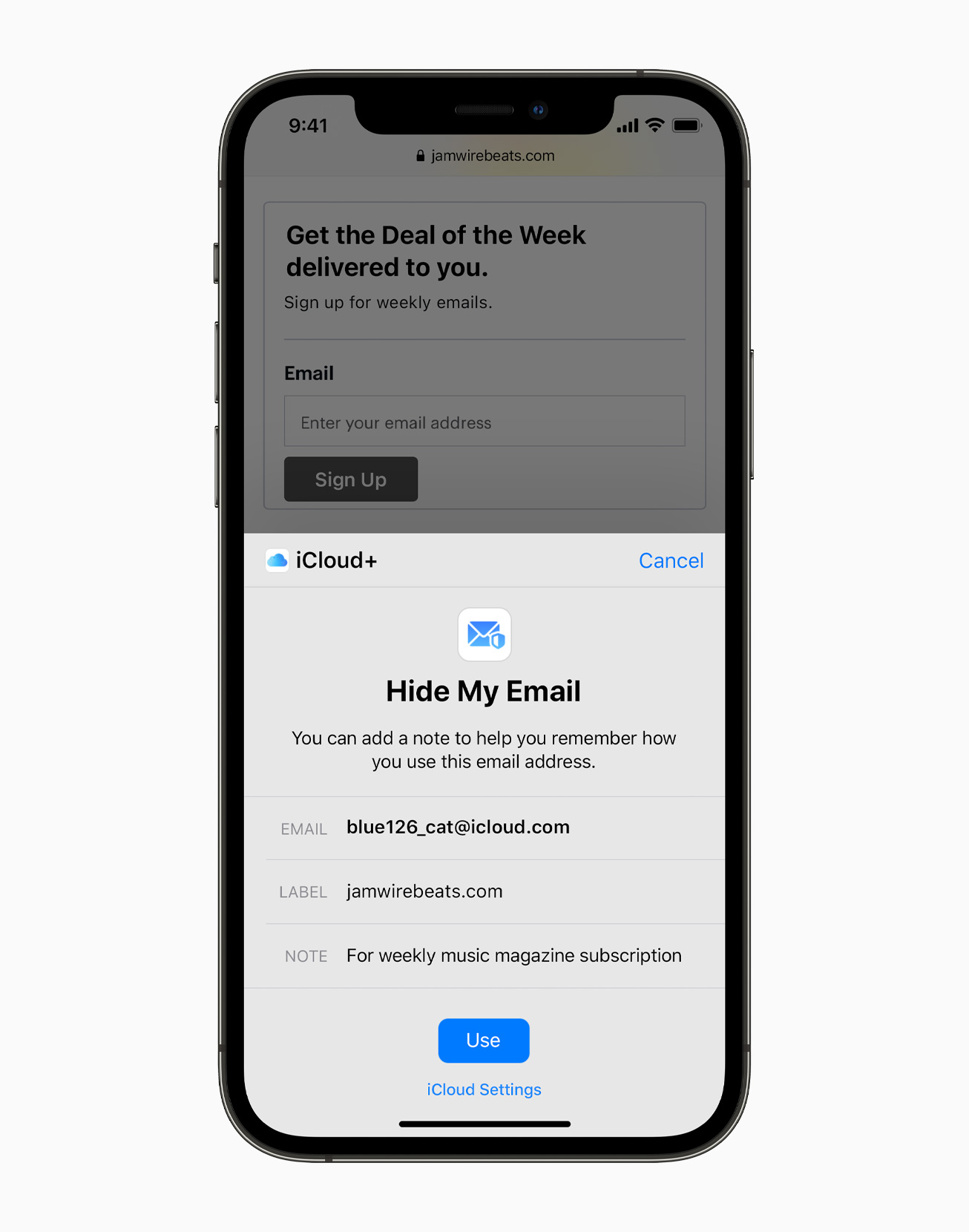

Seien Sie vorsichtig bei E-Mails von Fremden

Wenn eine E-Mail von einem unbekannten Absender in Ihrem Posteingang eintrifft, sollten Sie immer vorsichtig sein. Heutzutage kommt es immer häufiger zu sogenannten Phishing-Fällen, bei denen ein Angreifer sich als verifizierte Autorität ausgibt und versucht, sensible Informationen aus Ihnen herauszulocken – zum Beispiel Kreditkartennummern und andere – oder auch die Daten von Nutzern missbraucht. vertrauen und hacken ihre Geräte direkt.

Hüten Sie sich vor verdächtigen Links und Anhängen

Auch wenn die Sicherheit heutiger Systeme auf einem völlig anderen Niveau liegt als beispielsweise noch vor zehn Jahren, heißt das nicht, dass man im Internet hundertprozentig sicher ist. In manchen Fällen müssen Sie lediglich eine E-Mail, einen Link oder einen Anhang öffnen und schon kann Ihr Gerät angegriffen werden. Kein Wunder also, dass bei E-Mails und Nachrichten unbekannter Absender immer wieder empfohlen wird, keines der genannten Elemente zu öffnen. Du könntest dich wirklich vermasseln.

Diese Methode steht wiederum im Zusammenhang mit dem oben genannten Phishing. Häufig geben sich Angreifer beispielsweise als Bank-, Telefon- oder Staatsunternehmen aus, was das bereits erwähnte Vertrauen gewinnen kann. Die gesamte E-Mail mag seriös erscheinen, der Link führt jedoch beispielsweise zu einer unoriginalen Website mit praktisch beschriebenem Design. Anschließend genügt ein Moment der Unaufmerksamkeit und schon übergibt man dem Gegenüber plötzlich Login-Daten und andere Informationen.

Überprüfen Sie die Links

Wir haben diesen Punkt bereits im vorherigen Punkt angesprochen. Angreifer können Ihnen einen Link senden, der auf den ersten Blick völlig normal aussieht. Es genügt ein geworfener Buchstabe und ein Klick darauf leitet Sie zur Website des Angreifers weiter. Darüber hinaus ist diese Praxis überhaupt nicht kompliziert und kann leicht missbraucht werden. Internetbrowser verwenden in den allermeisten Fällen sogenannte Sans-Serif-Schriftarten, was bedeutet, dass beispielsweise ein kleiner Buchstabe L durch ein großes I ersetzt werden kann, ohne dass Sie es auf den ersten Blick überhaupt bemerken.

Wenn Sie auf einen normal aussehenden Link eines unbekannten Absenders stoßen, sollten Sie auf keinen Fall darauf klicken. Stattdessen ist es viel sicherer, einfach Ihren Browser zu öffnen und die Website auf herkömmliche Weise aufzurufen. Darüber hinaus können Sie in der nativen Mail-App auf iPhone und iPad Ihren Finger auf einen Link halten, um eine Vorschau zu sehen, wohin der Link tatsächlich führt.

Starten Sie Ihr Gerät von Zeit zu Zeit neu

Sie erwarten möglicherweise nicht, dass das US National Cyber Security Center empfiehlt, Ihr Gerät von Zeit zu Zeit neu zu starten. Allerdings bringt dieses Verfahren einige interessante Vorteile mit sich. Sie bereinigen nicht nur Ihren temporären Speicher und steigern theoretisch die Leistung, sondern können gleichzeitig auch gefährliche Software entfernen, die theoretisch irgendwo in diesem temporären Speicher schlummern könnte. Dies liegt daran, dass einige Arten von Malware über den temporären Speicher „am Leben bleiben“. Wie oft Sie Ihr Gerät neu starten, liegt natürlich ganz bei Ihnen, da dies von mehreren Faktoren abhängt. NCSC empfiehlt mindestens einmal pro Woche.

Schützen Sie sich mit einem Passwort

Heutzutage ist es extrem einfach, Ihr Gerät zu sichern. Denn wir verfügen über ausgefeilte Systeme wie Touch ID und Face ID, die es deutlich schwieriger machen, die Sicherheit zu knacken. Gleiches gilt für Mobiltelefone mit dem Betriebssystem Android, die meist auf einen Fingerabdruckleser setzen. Gleichzeitig verschlüsseln Sie automatisch alle Daten auf Ihrem Gerät, indem Sie Ihr iPhone oder iPad durch ein Codeschloss und eine biometrische Authentifizierung sichern. Theoretisch ist es praktisch unmöglich, auf diese Daten zuzugreifen, ohne das Passwort zu erraten.

Es könnte sein interessiert dich

Dennoch sind die Geräte nicht unzerbrechlich. Mit professioneller Ausrüstung und entsprechendem Wissen ist praktisch alles möglich. Auch wenn Sie wahrscheinlich nie einer ähnlichen Bedrohung ausgesetzt sein werden, da Sie wahrscheinlich nicht das Ziel raffinierter Cyber-Angriffe werden, lohnt es sich dennoch zu überlegen, ob es nicht besser wäre, die Sicherheit auf irgendeine Weise zu stärken. In diesem Fall empfiehlt es sich, ein längeres alphanumerisches Passwort zu wählen, dessen Knacken leicht Jahre dauern kann – es sei denn, Sie legen Ihren Namen oder die Zeichenfolge „123456".

Haben Sie physische Kontrolle über das Gerät

Das Hacken eines Geräts aus der Ferne kann ziemlich schwierig sein. Noch schlimmer ist es jedoch, wenn ein Angreifer beispielsweise physischen Zugriff auf ein bestimmtes Telefon erhält. In diesem Fall kann es nur wenige Augenblicke dauern, bis er sich in das Telefon einhackt oder Malware einschleust. Aus diesem Grund empfiehlt die Behörde, Ihr Gerät im Auge zu behalten und beispielsweise darauf zu achten, dass das Gerät gesperrt ist, wenn Sie es auf einen Tisch, in Ihre Hosentasche oder in Ihre Tasche legen.

Darüber hinaus fügt das National Cyber Security Center hinzu, dass Sie ihr trotzdem helfen können, wenn beispielsweise eine unbekannte Person Sie fragt, ob sie Sie im Notfall anrufen kann. Sie müssen nur besonders vorsichtig sein und beispielsweise verlangen, dass Sie die Telefonnummer des Empfängers selbst eintippen – und Ihr Telefon dann verschenken. Beispielsweise kann ein solches iPhone auch während eines aktiven Anrufs gesperrt werden. Schalten Sie in diesem Fall einfach den Lautsprechermodus ein, sperren Sie das Gerät mit der Seitentaste und schalten Sie dann wieder auf den Hörer um.

Verwenden Sie ein vertrauenswürdiges VPN

Eine der besten Möglichkeiten, Ihre Privatsphäre und Sicherheit online zu wahren, ist die Nutzung eines VPN-Dienstes. Obwohl ein VPN-Dienst die Verbindung ziemlich zuverlässig verschlüsseln und Ihre Aktivitäten vor dem Internetprovider und den besuchten Servern verbergen kann, ist es äußerst wichtig, dass Sie einen verifizierten und vertrauenswürdigen Dienst verwenden. Darin liegt ein kleiner Haken. In diesem Fall können Sie Ihre Online-Aktivitäten, Ihre IP-Adresse und Ihren Standort praktisch vor fast allen Parteien verbergen, aber der VPN-Anbieter hat verständlicherweise Zugriff auf diese Daten. Seriöse Dienste garantieren jedoch, dass sie keine Informationen über ihre Nutzer speichern. Aus diesem Grund ist es auch sinnvoll zu entscheiden, ob Sie für einen verifizierten Anbieter einen Aufpreis zahlen oder es beispielsweise mit einem zuverlässigeren Unternehmen versuchen, das VPN-Dienste kostenlos anbietet.

Es könnte sein interessiert dich

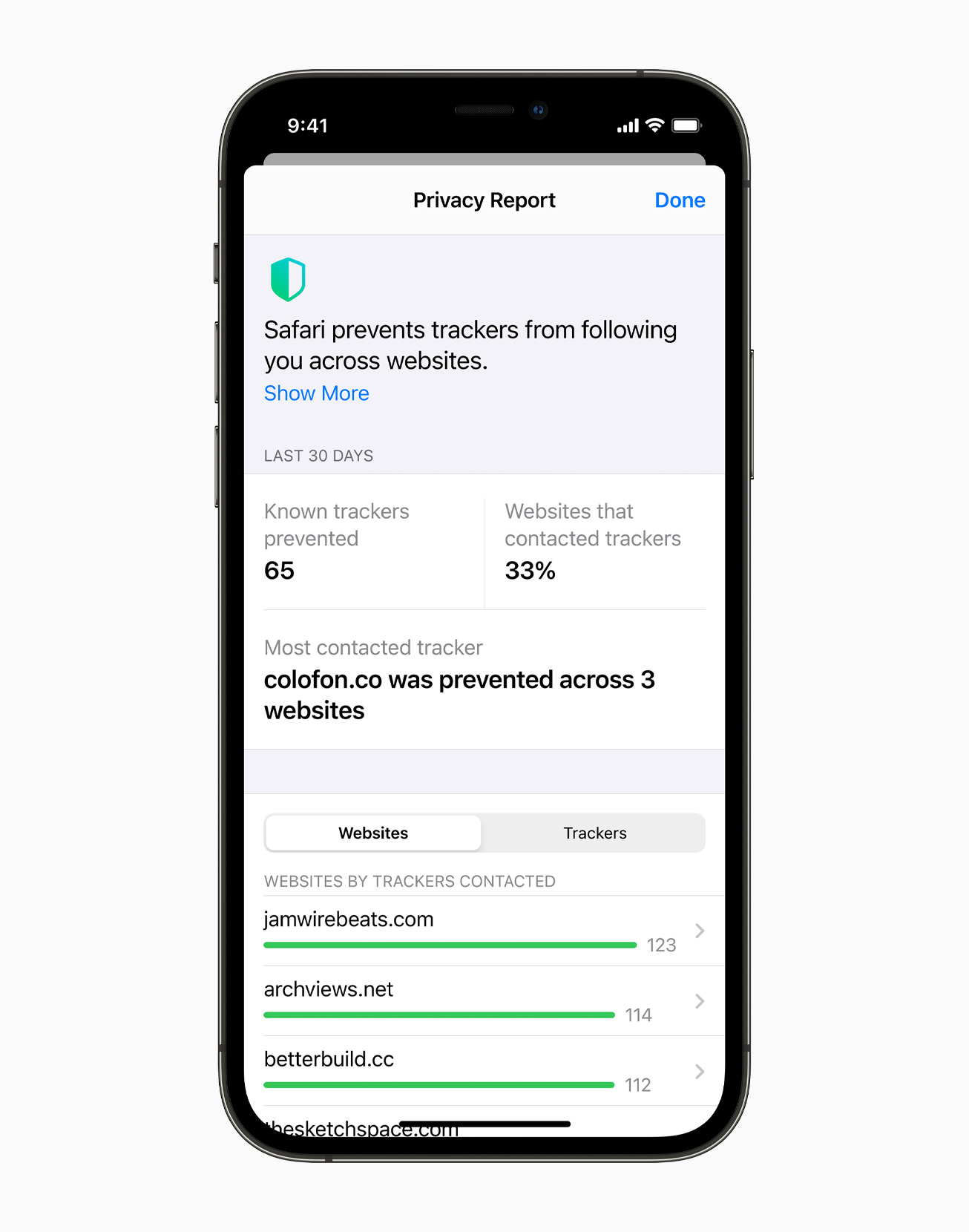

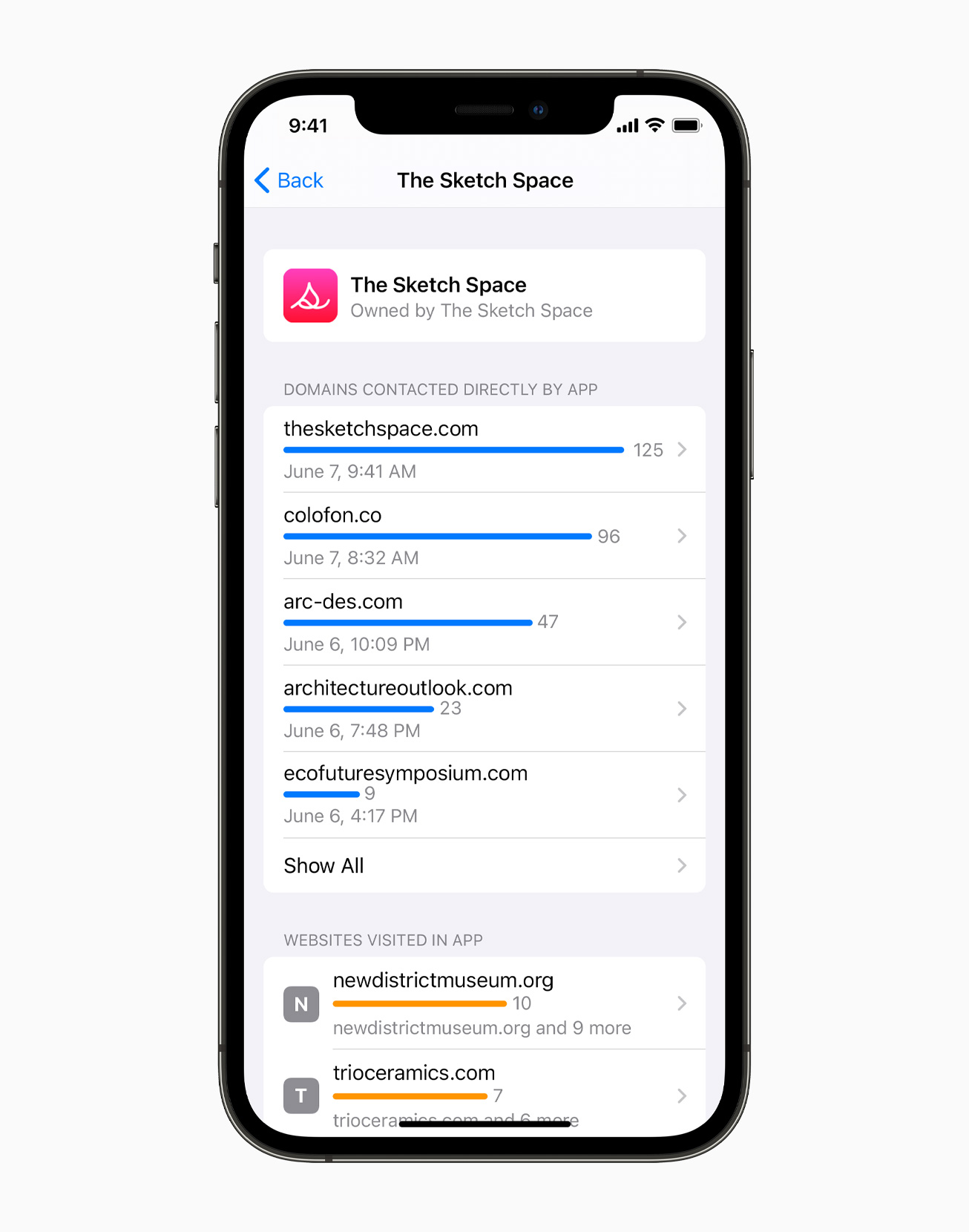

Ortungsdienste deaktivieren

Informationen zum Benutzerstandort sind in einer Vielzahl von Branchen äußerst wertvoll. Sie können für Vermarkter ein großartiges Werkzeug sein, beispielsweise im Hinblick auf gezielte Werbung, aber natürlich sind auch Cyberkriminelle an ihnen interessiert. Dieses Problem wird teilweise durch VPN-Dienste gelöst, die Ihre IP-Adresse und Ihren Standort verschleiern können, aber leider nicht vor jedem. Sicherlich haben Sie auf Ihrem iPhone mehrere Apps mit Zugriff auf Ortungsdienste. Diese Apps können dann den genauen Standort vom Telefon übernehmen. Sie können ihren Zugriff unter Einstellungen > Datenschutz > Ortungsdienste entfernen.

Es könnte sein interessiert dich

Benutzen Sie Ihren gesunden Menschenverstand

Wie wir bereits mehrfach angedeutet haben, ist praktisch kein Gerät vollständig resistent gegen Hackerangriffe. Dies bedeutet jedoch nicht, dass es sich um etwas allzu Einfaches und Gewöhnliches handelt. Dank der heutigen Möglichkeiten ist es relativ einfach, sich gegen diese Fälle zu wehren, allerdings muss der Anwender vorsichtig sein und vor allem seinen gesunden Menschenverstand walten lassen. Aus diesem Grund sollten Sie vorsichtig mit Ihren sensiblen Informationen umgehen und natürlich nicht auf jeden Link klicken, den Ihnen ein selbsternannter nigerianischer Prinz per E-Mail schickt.

Adam Kos

Adam Kos